O fator humano é frequentemente considerado o elo fraco na segurança da informação. Com o avanço da engenharia social potencializada pela inteligência artificial (IA), essa fragilidade se torna ainda mais evidente. Os cibercriminosos utilizam técnicas persuasivas e manipulativas, combinadas com o poder da IA, para explorar os funcionários e comprometer a segurança da empresa.

A engenharia social potencializada pela IA representa um risco significativo para os funcionários e para a empresa como um todo. Os cibercriminosos podem se passar por colegas de trabalho, executivos ou parceiros de negócios, enviando mensagens convincentes e solicitando informações sensíveis ou ações que comprometam a segurança. Essas tentativas enganosas podem levar os funcionários a divulgar dados confidenciais, como senhas ou informações bancárias, ou a abrir links maliciosos que podem resultar em violações de segurança e ataques cibernéticos direcionados à empresa. A IA potencializa esses ataques, permitindo que os criminosos personalizem as abordagens, analisem grandes volumes de dados e criem mensagens altamente persuasivas, dificultando ainda mais a detecção dessas ameaças pelos funcionários e pela equipe de segurança da empresa.

Entenda as principais ameaças e como combatê-las:

Ameaças

Phishing Personalizado

A IA permite que os atacantes criem e-mails de phishing altamente personalizados, empregando algoritmos de aprendizado de máquina para analisar dados publicamente disponíveis sobre as vítimas, como postagens em redes sociais. Essa abordagem refinada aumenta a probabilidade de sucesso, uma vez que as mensagens parecem autênticas e convincentes, resultando no roubo de informações confidenciais.

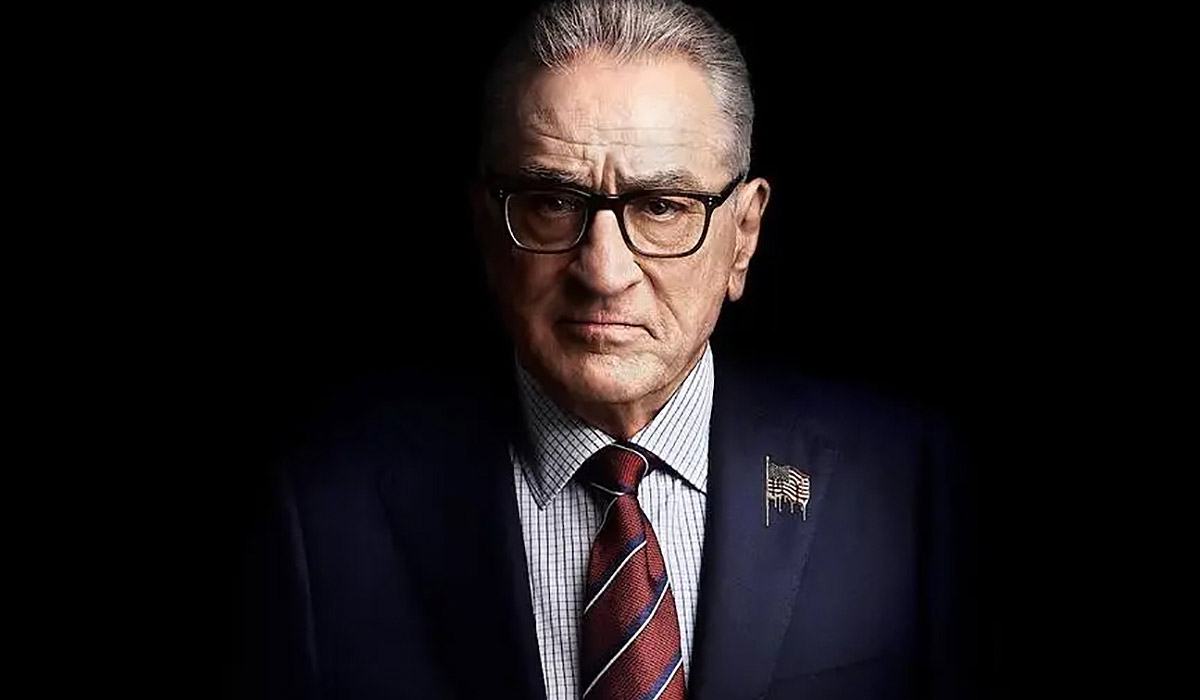

Deepfakes para Extorsão

Com o uso da IA, deepfakes realistas podem ser criados, permitindo a manipulação de rostos e vozes em vídeos falsos. Os atacantes exploram essa tecnologia para extorquir dinheiro ou informações, ameaçando divulgar conteúdos comprometedores ou fabricados. A sofisticação desses vídeos pode dificultar sua detecção, ampliando o potencial de chantagem.

Bots Sociais Maliciosos

A IA possibilita a criação de bots sociais inteligentes que interagem de forma realista nas redes sociais. Esses bots direcionam usuários a sites maliciosos, onde informações confidenciais podem ser capturadas. A capacidade de aprendizado de máquina permite que esses bots se aperfeiçoem com o tempo, tornando-os mais convincentes e difíceis de serem identificados.

Reconhecimento de Voz Falsificado

Avanços na IA possibilitam a criação de sistemas de reconhecimento de voz capazes de imitar perfeitamente a voz de terceiros. Essa técnica é utilizada para enganar pessoas em chamadas telefônicas, onde os atacantes se passam por autoridades ou indivíduos confiáveis, com o objetivo de obter informações confidenciais valiosas.

Ataques de Spear Phishing Direcionados

Utilizando algoritmos de IA, os invasores realizam análises detalhadas de perfis de redes sociais e outras fontes de informações, visando obter informações pessoais sobre indivíduos ou funcionários de uma organização. Essa abordagem permite a personalização dos ataques de spear phishing, tornando-os altamente convincentes e persuasivos.

Análise de Sentimentos para Ataques

A análise de sentimentos por meio de algoritmos de IA é utilizada para compreender as emoções e os estados de espírito das pessoas em suas interações nas redes sociais. Os atacantes exploram essa técnica para identificar momentos de vulnerabilidade emocional, oferecendo suporte falso ou promovendo golpes que tiram proveito da situação.

Fraude de Identidade Aprimorada

A IA auxilia os atacantes na criação de perfis falsos detalhados, com históricos e identidades consistentes, dificultando a detecção de atividades fraudulentas. Essa técnica aprimorada leva ao aumento dos casos de roubo de identidade e fraude financeira.

Aumento da sofisticação e automação de ataques

Com a IA, os ataques de engenharia social estão se tornando mais sofisticados e automatizados. Os atacantes podem usar algoritmos de aprendizado de máquina para otimizar suas táticas de manipulação e maximizar sua eficácia, tornando-os cada vez mais difíceis de detectar e combater.

Esses exemplos demonstram claramente os perigos que a combinação de engenharia social e IA pode representar. É essencial que usuários e organizações estejam cientes desses riscos e adotem medidas adequadas para se proteger contra essas ameaças cada vez mais complexas e evasivas.

Medidas de Segurança

Conscientização e treinamento

É importante educar os funcionários e usuários sobre as táticas de engenharia social mais comuns e incentivá-los a relatar qualquer atividade suspeita.

Políticas de segurança claras

As organizações devem estabelecer diretrizes claras sobre o compartilhamento de informações confidenciais e implementar procedimentos de verificação rigorosos antes de fornecer dados sensíveis. Além disso, devem ser revisadas periodicamente para garantir que estejam atualizadas e abordem os riscos emergentes da engenharia social.

Autenticação em múltiplas etapas (MFA)

Além das senhas, a autenticação em múltiplas etapas requer um segundo fator, como um código enviado por SMS ou um aplicativo de autenticação, para garantir que apenas o usuário legítimo tenha acesso.

Monitoramento de atividades

Implementar sistemas de monitoramento de atividades pode ajudar a identificar comportamentos suspeitos ou acessos não autorizados. Isso envolve a análise de logs e o uso de ferramentas de detecção de anomalias.

Atualizações de segurança regulares

As atualizações de segurança frequentes garantem que as últimas correções e patches estejam em vigor minimizando riscos.

Avaliação de riscos e testes de segurança

Gerenciamento de superfície de ataque, análises de vulnerabilidade, testes de intrusão e simulações de ataques de phishing são práticas recomendadas para identificar pontos fracos e corrigi-los antes que sejam explorados.

Restrição de acesso

Implementar políticas de privilégios mínimos, onde os usuários têm apenas as permissões necessárias para realizar suas funções.

Verificação de fontes de comunicação

Sempre que receber uma solicitação suspeita de informações confidenciais ou de realizar ações sensíveis, é fundamental verificar a autenticidade da fonte.

Defesa robusta contra fraudes por e-mail

A fraude por e-mail pode ser difícil de detectar. Investir em uma solução que pode gerenciar e-mails com base em quarentena e políticas de bloqueio personalizadas. Sua solução deve analisar e-mails externos e internos — invasores podem usar contas comprometidas para enganar usuários dentro da mesma organização.

Consumo de inteligência de ameaças

Ataques focados e direcionados exigem inteligência avançada contra ameaças. Aproveite os insights de contexto externo de ameaças para melhor defender a organização e seus usuários. Além disso, conte com recursos de identificação e desativação de sites e apps falsos que podem comprometer a segurança e imagem da empresa.

Ao implementar medidas de segurança efetivas, as organizações podem reduzir significativamente os riscos associados à engenharia social e garantir a integridade, confidencialidade e disponibilidade dos seus dados e sistemas.